IDP.ALEXA.51 est une détection suspecte, classée comme adware, principalement associé aux jeux « SeaMonkey« , « Plants vs. Zombies,Deezer » et autres. L’objet détecté proviendrait de « fichiers exe et tmp » trouvés dans divers répertoires Windows.

Bien qu’il soit considéré comme un faux positif par certains chercheurs, il est également classé comme un logiciel malware par AVG. En d’autres termes, il est potentiellement dangereux pour votre ordinateur.

IDP.ALEXA.51 – Méthodes de distribution

Des internautes ont signalé avoir reçu un message après un redémarrage de Windows 8.1.

Il y a eu une discussion dans le forum de support AVG sur le fait qu’un logiciel antivirus affiche un faux positif et qu’il n’a rien eu d’inhabituel dans son système informatique, sauf qu’il était associé aux fichiers :

-Seamonkey.exe

-Ammsetup(1).tmp

Si IDP.ALEXA.51 est malveillant, cela signifie que les méthodes de distribution sont les suivantes :

Téléchargements, redirections de téléchargements par courrier électronique indésirable, messages en ligne et redirections par liens malveillants.

Les packs groupés peuvent également être utilisés pour transmettre des virus et des logiciels malware.

IDP.ALEXA.51 – En quoi cela nuit-il à mon Ordinateur ?

Les rapports initiaux indiquent que IDP.ALEXA.51 est un faux positif, mais les experts d’AVG ont déclaré qu’il pourrait s’agir d’un TROJAN.

Un TROJAN : est un programme dans lequel le code malicieux ou nuisible est contenu dans une programmation ou des données apparemment inoffensives de telle manière qu’il peut prendre le contrôle et causer des dommages.

Avec l’aide d’un cheval de Troie, un attaquant peut accéder à l’ordinateur cheval de Troie et serait en mesure d’accéder aux données.

IDP.ALEXA.51 peut aussi ouvrir des « backdoors« . Cela pourrait constituer une menace sérieuse pour la sécurité, car ils peuvent être utilisés par des pirates pour accéder à l’appareil et collecter toutes sortes d’informations, incluant :

- Suppression possible de données importantes de l’ordinateur infecté, y compris du système fichiers. Cela peut rendre votre système d’exploitation inutilisable

- Extraction des données du disque dur du PC infecté et même leur utilisation comme stockage.

- La mémoire vive pourrait également être accessible, ce qui pourrait entraîner un ralentissement du système et même des pertes de temps..

- Désactiver votre Firewall

- Contrôle direct de l’ordinateur à distance par des pirates informatiques

- Installation de programmes indésirables ou non autorisés

- Collecte de données à des fins publicitaires Suite à l’infection potentielle.

Il se peut que vous rencontriez une augmentation des publicités pendant que vous naviguez, par exemple ;

– Banners

– Pop-ups

-Résultats des moteurs de recherche sponsorisés par la publicité.

-Redirection du navigateur

Ces publicités mènent souvent à des logiciels malware, des PUP et d’autres types de contenu dangereux.

En fin de compte, la meilleure solution consiste à supprimer IDP.ALEXA.51. Il n’y a pratiquement aucune raison de garder des virus potentiels sur votre PC.

IDP.ALEXA.51 – Tutoriel de suppression

Il est possible de supprimer la IDP.ALEXA.51 de votre PC. La meilleure façon de trouver les fichiers qui pourraient être affectés est d’analyser le système avec un logiciel antivirus.

Gardez toujours votre programme antivirus activé et installez les nouvelles mises à jour dès qu’elles sont disponibles.

Cependant, toutes les menaces à la cybersécurité ne sont pas à proprement parler des virus.

Certains font partie de la catégorie plus large des logiciels malveillants, c’est pourquoi vous devriez envisager de télécharger un outil anti-malware.

Cela vous aidera dans votre cybersécurité en détectant tout ce qu’il y a de contenu malveillant dans votre ordinateur.

ÉTAPE I : Démarrer le PC en mode sans échec avec Réseau

Cela isolera tous les fichiers et objets créés par le pirate de navigateur afin qu’ils soient supprimés efficacement.

1) Cliquez sur La touche Windows + R

2) Une fenêtre Exécuter apparaît. Écrivez « msconfig » et appuyez sur Entrée.

3) Une boîte de configuration doit apparaître. Choisissez l’onglet « Démarrage« .

4) Cochez l’option « Démarrage Sécurisé » puis allez dans « Réseau » sous cette option pour la cocher également.

5) Appliquer OK.

ÉTAPE II : Désinstaller IDP.ALEXA.51 de Windows (Débutants)

Voici un moyen de supprimer le programme. Cette méthode fonctionnera que si vous êtes sous Windows 10, 8, 7, Vista ou XP.

Il ne suffit pas de sélectionner le programme et d’appuyer sur Supprimer pour que cela ne fonctionne pas, car cela laisse un grand nombre de petits fichiers.

C’est mauvais parce que ces restes peuvent s’attarder et causer toutes sortes de problèmes. La meilleure façon de supprimer un programme est de le désinstaller.

Voici comment vous pouvez le faire :

1) Maintenez le bouton « Windows » (entre CTRL et Alt sur la plupart des claviers) et appuyez sur « R ». Vous verrez une fenêtre qui apparaîtra.

2) Dans la zone de texte, tapez « appwiz.cpl », puis appuyez sur » Entrer ».

3) Le menu « Programmes et fonctions » devrait apparaître.

C’est une liste de tous les programmes installés sur le PC. Ici vous pouvez trouver le programme, le sélectionner et appuyer sur « Désinstaller« .

Avant de réinitialiser les paramètres de votre navigateur, vous devez savoir que cette action effacera tous vos noms d’utilisateur, mots de passe et autres types de données enregistrés.

Assurez-vous de les sauvegarder d’une manière ou d’une autre.

Guide de suppression pour Mozilla Firefox :

1) Démarrez Mozilla Firefox. Dans le coin supérieur droit, cliquez sur l’icône Ouvrir le menu et sélectionnez « Extensions« .

2) Dans le Gestionnaire des extensions. Recherchez les entrées suspectes dans la liste des extensions. Si vous en trouvez, sélectionnez-les et cliquez sur « Supprimer« .

3) Cliquez à nouveau sur l’icône Ouvrir le menu, puis cliquez sur « Options« .

4) Dans la fenêtre Options, sous l’onglet « Général« , cliquez sur « Restaurer par défaut« .

5) Sélectionnez « Recherche » dans le menu de gauche, cochez le moteur de recherche inconnu et appuyez sur « Supprimer« .

Google Chrome et Internet Explorer :

1. Démarrez Chrome, cliquez sur « Paramètres« .

2. Cliquez sur « Extensions » dans le menu de gauche. Retirez ensuite l’extension suspecte.

3. Cliquez sur « Paramètres« . Allez sous « Au démarrage » et créez une nouvelle page.

4. Ensuite, faites défiler vers le bas jusqu’à « Rechercher« , cliquez sur « Gérer les moteurs de recherche« .

5. Dans la liste des paramètres de recherche par défaut, trouvez le moteur de recherche inconnu et cliquez sur « X ».

Sélectionnez ensuite le moteur de recherche de votre choix et cliquez sur « Faire par défaut« . Lorsque vous êtes prêt, cliquez sur le bouton « Terminé » dans le coin inférieur droit.

ÉTAPE IV : Réparer le Registre de Windows

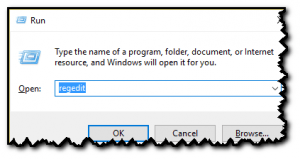

1) Tapez à nouveau simultanément la combinaison Bouton Windows + Touche R

2) Dans la case, écrivez « regedit » (sans les guillemets) et appuyez sur Entrée.

3) Tapez CTRL+F puis écrivez le nom malveillant dans le champ de type de recherche pour localiser l’exécutable malveillant.

4) Si vous avez découvert des clés de registre et des valeurs liées au nom, vous devez les supprimer, mais faites attention à ne pas supprimer des clés légitimes.

ÉTAPE V : Mesures de sécurité préventives

1) Activez et configurez correctement votre Firewall

2) Installer et maintenir un logiciel anti-malware fiable.

3) Sécurisez votre navigateur Web.

4) Vérifiez régulièrement les mises à jour logicielles disponibles et appliquez-les.

5) Désactiver les macros dans les documents Office.

6) Utilisez des mots de passe forts.

7) N’ouvrez pas les pièces jointes ou ne cliquez pas sur les liens à moins d’être certain qu’ils sont sûrs.

8) Sauvegardez régulièrement vos données.

Dernière mise à jour : 19 août, 2022